Introdução a Internet:

Internet é uma rede de redes em escala mundial composta de milhões de computadores. A rede que deu origem a Internet foi a ARPANET - Advanced Research Projects Agency Network, idealizada pelo Departamento de Defesa dos Estados Unidos da América, foi a primei-ra rede operacional de computadores à base de comutação de pacotes.

Na Internet o pacote de dados é chamado de DATA-GRAMA.

A Internet oferece aos usuários um conjunto de serviços de transporte de informação, pesquisa e armazenamento com um bom tempo de resposta e alto nível de interatividade.

A Internet já é considerada por alguns cientistas sociais, antropólogos e psicólogos como um fenômeno que leva o ser humano a outro ambiente, o ambiente virtual. Já existem até doenças relacionadas ao uso da Internet.

O usuário interage com a Internet através dos serviços por ela oferecidos.

Exemplos de Serviços oferecidos na Internet:

- Salas de Bate Papo

- Serviços de Busca e Pesquisas (Google, Bing, etc.)

- Correio Eletrônico (serviços de mensagens off-line)

- Conversação (Skype) (serviços de mensagens on-line)

- Navegação em Páginas (WWW)

- Comunidades (Twitter Facebook, Linkedin, etc.)

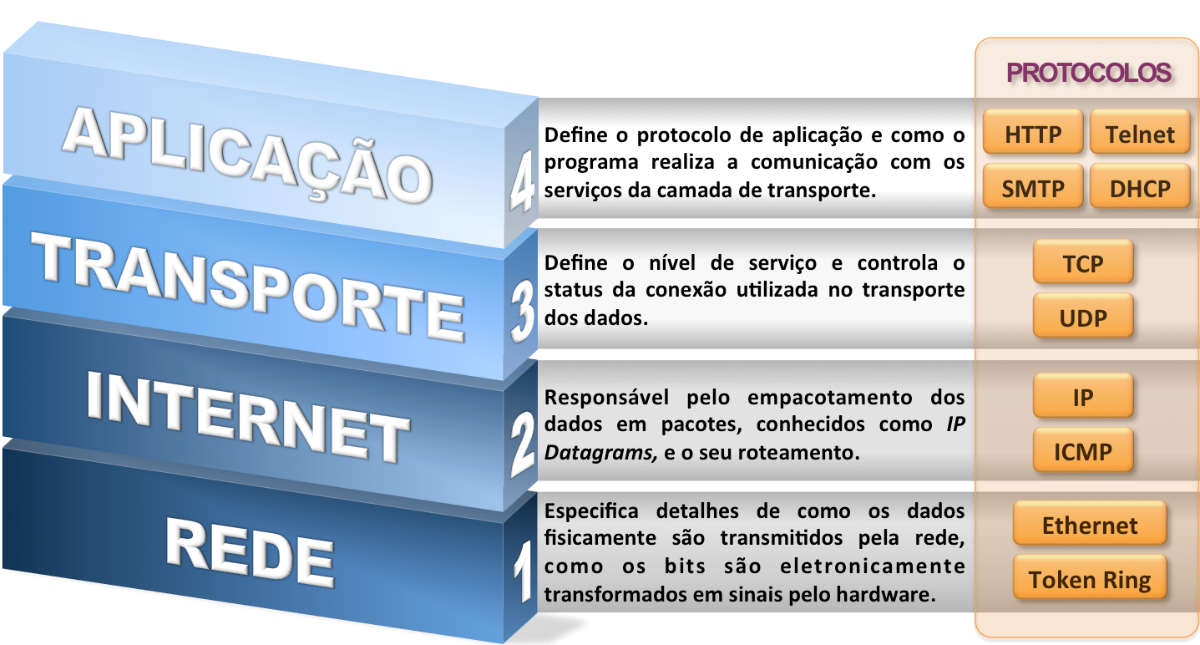

TCP / IP

Sigla de Transmission Control Protocol / Internet Protocol (Protocolo de Controle de Transmissão / Protocolo Internet)

Embora sejam dois protocolos, o TCP e o IP, o TCP/IP aparece nas literaturas como sendo:

- O protocolo principal da Internet

- O protocolo padrão da Internet

- O protocolo principal da família de protocolos que dá suporte ao funcionamento da Internet e seus serviços.

Os detalhes de funcionamento dos protocolos são des-critos em documentos chamados de RFC – Request for Comments.

Alguns exemplos são:

RFC 793 - Transmission Control Protocol (TCP)

RFC 791 - Internet Protocol (IP)

RFC 2616 - Hyper Text Transfer Protocol (HTTP)

RFC 2821 - Simple Mail Transfer Protocol (SMTP)

Considerando ainda o protocolo TCP/IP, pode-se dizer que:

A parte TCP é responsável pelos serviços e a parte IP é responsável pelo roteamento (estabelece a rota ou caminho para o transporte dos pacotes)

Quando é dito que o TCP é responsável pelos serviços da Internet, isto significa que os programas que utilizamos como, navegadores, clientes de correio ou qualquer outro programa cliente, entregam ou recebem seus pacotes do TCP para que sejam transportados.

Na realidade o correto é dizer que cada Cliente se conecta a uma porta do TCP possibilitando assim a oferta de vários serviços sobre o protocolo principal.

Exemplos de Protocolos de Serviços da Internet.

- HTTP (Navegação)

- HTTPS (Navegação segura)

- POP (Recepção de mensagens)

- SMTP (Envio de mensagens)

- IMAP (Acesso a mensagens)

- FTP (Transferência de arquivos)

- TELNET (Acesso remote)

- IRC (Bate papo – Chat)

- DNS (Tradução de nomes em IP´s)

- DHCP (Atribuição de endereços IP´s)

Serviço HTTP

HTTP ou Hyper Text Transfer Protocol (Protocolo de Transferência de Hipertexto) é o serviço que oferece aos usuários a opção de navegação em páginas da Internet clicando em links, é o serviço mais popular e fácil de utilizar (porta 80 do TCP).

É conhecido também com os nomes:

- WEB

- WWW

- W3

Servidores de Web

Embora a grande maioria dos servidores de http (pági-nas) tenha o nome WWW, isto não é uma regra. O ad-ministrador da rede pode dar o nome que quiser.

Mesmo sendo minoria, muitas páginas da Internet estão hospedadas em servidores que não se chamam WWW.

WWW - World Wide Web - (teia do tamanho do mundo) é o serviço da Internet que fornece informação em forma de hipertexto. Para ver a informação pode-se usar um software cliente chamado navegador para descarregar informações que são chamadas "documentos" ou "páginas“ de servidores de internet ou de "sites" e mostrá-los na tela do computador do usuário.

Em computação, hipertexto é um sistema para a visualização de informação cujos documentos contêm referências internas para outros documentos (chamadas de hiperlinks ou, simplesmente, links), e para a fácil publicação, atualização e pesquisa de informação. O sistema de hipertexto mais conhecido atualmente é a World Wide Web (WWW).

HTML

Cuidado para não confundir HTTP com HTML.

HTTP é o protocolo do serviço de páginas.

HTML - Hyper Text Markup Language (Linguagem de Marcação de Hiper Texto). Trata-se de uma linguagem utilizada para produzir páginas da Internet. Esses códigos podem ser interpretados pelos browsers (navegadores) para exibir as páginas da World Wide Web.

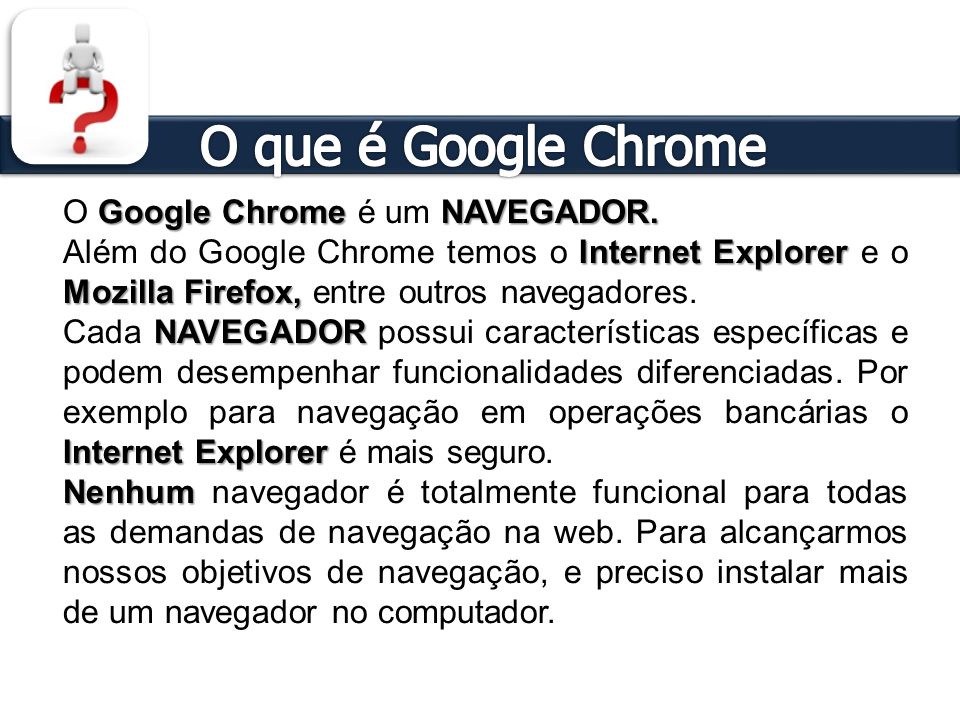

Navegador (Browser)

Um browser (também conhecido como navegador) é um programa que habilita seus usuários a interagirem com documentos HTML hospedados em um servidor Web. O browser ou navegador interpreta o código HTML e constrói a página no computador do usuário.

Os Browsers são clientes dos servidores HTTP. Existem vários Clientes de HTTP no mercado, sendo que alguns se sobressaem.

Os Browsers ou Navegadores mais conhecidos são:

- Internet Explorer - acompanha o Windows

- Mozilla Firefox

- Chrome

- Safari

- Netscape

Serviço HTTPS (Navegação Segura)

O HTTP tem uma variação, o HTTPS.

HTTPS - Hyper Text Transfer Protocol Secure (Protoco-lo de Transferência de Hiper Texto Seguro), é uma implementação do protocolo HTTP sobre uma camada SSL, essa camada adicional permite que os dados se-jam transmitidos através de uma conexão cifrada (crip-tografada) e que se verifique a autenticidade do servidor e do cliente através de certificados digitais (porta 443 dp TCP).

O SSL - Secure Socket Layer é um protocolo de segurança desenvolvido pela Netscape Communications que tem por finalidade compensar a falta de proteção no ambiente Web. SSL faz três coisas:

1 - SSL autentica que o servidor ao qual você se conectou é o que deveria ser. Você pode se certificar que você está realmente se comunicando com o banco e não um terceiro tentando interceptar a transação.

2 - SSL cria um canal de comunicação seguro através da criptografia de todas as comunicações entre o usuário e o servidor.

3 - SSL conduz a contagem de palavras criptografadas para assegurar a integridade dos dados entre o servidor e o usuário. Se uma mensagem não for recebida em toda sua integridade, ela é rejeitada e outra cópia da mensagem é enviada automaticamente.

Certificado Digital

É um documento contendo dados de identificação da pessoa ou instituição que deseja, por meio deste, comprovar, perante terceiros, a sua própria identidade. Serve igualmente para conferirmos a identidade de terceiros. Podemos compará-lo a uma espécie de carteira de identidade eletrônica.

Usados em conjunto com a criptografia, os Certificados Digitais fornecem uma solução de segurança completa, assegurando a identidade de uma ou de todas as partes envolvidas em uma transação eletrônica.

As Autoridades Certificadoras (AC) desempenham uma função similar a de um cartório da vida real, ou seja, garante a quem recebeu um documento (pacote de dados) que a fonte que o emitiu é autentica.

As AC´s emitem certificados digitais associados as suas respectivas chaves.

Autoridades Certificadoras

- SERPRO - Processamento de Dados Gov. Federal

- CAIXA ECONÔMICA FEDERAL

- SERASA EXPERIAN

- RECEITA FEDERAL DO BRASIL

- CERTISIGN

- IMPRENSA OFICIAL DO ESTADO DE SÃO PAULO

- AC JUS

- AC PR (Presidência de República)

- CASA DA MOEDA DO BRASIL

- VALID CERTIFICADORA DIGITAL

- SOLUTI CERTIFICAÇÃO DIGITAL

- AC DIGITAL SIGN

- AC BOA VISTA

Criptografia

Criptografia (Do Grego kryptós, "escondido", e gráphein, "escrever") é entendido como sendo o estudo dos princípios e das técnicas pelas quais a informação pode ser transformada da sua forma original para outra ilegível, a menos que seja conhecida a "chave de decodificação", o que a torna difícil de ser lida por alguém não autorizado. Assim sendo, só o receptor da mensagem pode ler a informação com facilidade.

Criptografia simétrica

A criptografia que usa chave simétrica usa a mesma chave para encriptar (codificar) e para decriptar (decodificar) os dados.

Esse requisito cria um problema de gerenciamento de segurança.

Este problema existe porque a mesma chave de criptografia deverá ser conhecida por todos que necessitam acessar os dados.

Criptografia assimétrica

A criptografia com chaves assimétricas usa duas chaves diferentes, porém relacionadas matematicamente, para encriptar e decriptar dados.

Este mecanismo é conhecido como criptografia de chaves públicas e privadas, ou simplesmente criptografia de chaves públicas.

O mecanismo de criptografia assimétrica é mais seguro do que a simétrica, já que a chave usada para codificar os dados é diferente da usada na decodificação.

A criptografia de chaves assimétricas usa algoritmos mais complexos, portanto embora seja mais segura também é mais lenta.

Com a criptografia de chaves assimétrica (públicas e privadas) somente um lado conhece a chave privada e os demais conhecem a chave pública.

Dados criptografados com a chave pública só são decodificados com a respectiva chave privada*.

Dados criptografados com a chave privada só podem ser decodificados com a respectiva chave pública*.

*http://support.microsoft.com/kb/246071/pt-br

Assim esta criptografia garante confidencialidade, Integridade, autenticidade e o não-repúdio.

Confidencialidade (privacidade) significa que a informação não estará legível a pessoas não autorizadas, ou seja, será legível somente para aqueles que estiverem autorizados.

Correio Eletrônico (e-mail)

O Correio Eletrônico ou e-mail é um serviço para envio e recepção de mensagens entre correspondentes.

SMTP e POP são os protocolos de serviços da internet responsáveis pelo envio e recepção de mensagens eletrônicas, e-mail.

Serviço SMTP

SMTP - Simple Mail Transfer Protocol (protocolo de transferência de correio simples) é o protocolo usado no sistema de correio eletrônico na arquitetura Internet para a transmissão ou envio de mensagens eletrônicas, o SMTP se encaixa na porta 587 do TCP.

Até o ano de 2012 a porta usada era 25, a mudança para 587 tem o objetivo de evitar spam.

Serviço POP

POP ou POP3 Post Office Protocol é o protocolo usado no sistema de correio eletrônico na arquitetura Internet para a recepção de mensagens eletrônicas, POP usa a porta 110 do TCP.

Eletronic Mail = e-mail = Correio Eletrônico

SMTP e POP ou serviço de e-mail podem ser acessados através de um cliente de correio eletrônico como, Outlook Express, Outlook, Windows Mail, Mozilla Thun-derBird, etc. Para isto os nomes dos servidores de SMTP e POP do provedor do usuário devem ser configurados nestes programas.

Serviço IMAP

IMAP - Internet Message Access Protocol é um protocolo de gerenciamento de correio eletrônico superior em recursos ao POP3 - A última versão é o IMAP4. Embora superior é raro encontrar usuários que utilizem este protocolo.

Serviço Webmail

Quanto ao serviço de e-mail é interessante frisar que apesar de SMTP e POP serem sinônimos de e-mail, o usuário poderá utilizar o serviço Webmail.

Neste caso, pelo Webmail, poderá acessar as mensagens em sua caixa postal no provedor sem configurar em seu computador os nomes dos servidores SMTP e POP.

Como o próprio nome diz, Webmail permite acessar as mensagens por uma página da Web, portanto o usuário utiliza o protocolo HTTP.

Nomes de e-mail

Não existem dois nomes de e-mail iguais no mundo. Ao se cadastrar em um ISP – Internet Service Provider (Provedor de Serviços Internet), o usuário deverá esco-lher o nome com o qual deseja que seu e-mail se inicie, pois após este nome aparecerá o caractere @ e depois o nome de domínio do provedor. Lembre-se o caractere @ (arroba) é regra, e aparecerá sempre em nomes de e-mail na arquitetura Internet.

Veja um exemplo: cristiano_crispin23@hotmail.com.br

Serviço FTP

FTP - File Transfer Protocol (Protocolo de Transferência de Arquivos), é uma forma bastante rápida e versátil de transferir arquivos, sendo uma das mais usadas na internet, usa as portas 20 e 21 do TCP.

É possível fazer transferências de arquivos utilizando o um navegador, se o arquivo está em um servidor da Internet e será baixado para um computador de usuário dizemos que será feito um download (descarga), se estiver no computador de um usuário e for transferido para um servidor da Internet dizemos que será feito um upload (carga).

Serviço Telnet (acesso remoto)

Telnet é um protocolo de comunicações usado para permitir acesso remoto (terminal virtual) a um computa-dor em uma rede, usa a porta 23 do TCP.

Através de Telnet é possível capturar o console do computador remoto, enviar-lhe comandos, executar programas, e visualizar os efeitos e resultados destas ações. Para acessar um computador remoto é necessário que ele esteja configurado para oferecer a conexão, e habitualmente será solicitado nome de usuário e senha, evitando assim o acesso de pessoas não autorizadas.

Serviço IRC (bate-papo)

IRC - Internet Relay Chat é utilizada como serviço de bate-papo (chat) e troca de arquivos, permitindo a conversa em grupo ou privada, usa a porta 194 do TCP.

IP - Internet Protocol (Endereço IP)(IpV4)

Para ligar para qualquer pessoa do mundo via telefone basta saber o número. Combinando o DDI e o DDD não existem 2 números de telefone iguais no planeta. Da mesma forma que isso ocorre na rede telefônica ocorre também na Internet.

Cada computador conectado a Internet possui um número único que a identifica na rede mundial de computadores. Este número é chamado de endereço IP.

Quando você acessa o seu provedor de Internet sua máquina recebe um número IP que fica com você até o momento da desconexão.

IP é um número único para cada computador conectado à Internet, composto por uma sequência de 4 números que variam de 0 até 255 separados por “ponto".

Por exemplo: 200.147.67.142

Estamos falando do IP da versão 4 (IpV4) que possui 32 bits de comprimento ou 4 bytes.

Atualmente em implantação, o IP da versão 6 (IpV6) será o novo protocolo da Internet com endereçamento de 128 bits ou 16 bytes, abordaremos esta versão mais adiante nesta apostila, portanto continuamos com o IpV4.

Os endereços IpV4 são divididos em faixas.

Algumas faixas e números não podem ser utilizados como endereços de usuários de Internet.

Os exemplos mais conhecidos são:

Endereços Iniciados com 255 e 0 são reservados para tarefas internas de rede.

Endereços iniciados com 127 são reservados para testes.

Endereços iniciados com 10.x.x.x e 192.168.x.x são reservados para redes internas ou redes privadas. (não são rateáveis na rede principal - Internet). Computadores com estes endereços necessitam um gateway para que haja comunicação com a rede pública (Internet).

Estas reservas são determinadas pela IANA (Internet Assigned Numbers Authority) que é a organização mundial que funciona como máxima autoridade na atribuição dos "números" na Internet. Entre os quais estão os números de portas TCP e os endereços IP.

IP´s Dinâmicos e IP´s Fixos.

Todo computador conectado a Internet necessita de um IP, assim ou determina-se o IP a ser utilizado ou o sis-tema operacional pede o IP a um servidor.

Quando o IP é determinado e não muda é dito que se usa IP Fixo.

Quando o sistema pede um IP para um servidor é dito que se usa IP dinâmico. Este pode mudar sempre que o computador é ligado.

Serviço DHCP

DHCP - Dynamic Host Configuration Protocol (Protocolo de Configuração de Host dinâmico) o IP dinâmico é fornecido a um computador por um servidor de DHCP de para que este possa acessar a Internet. No uso doméstico e em muitos casos no uso corporativo o papel do servidor de DHCP é realizador pelo roteador que também é o gateway.

Usuários que acessam internet por linha discada utilizam o esquema de endereçamento IP dinâmico.

Usuários que acessam a internet por uma rede ou via rádio podem usar IP´s dinâmicos ou IP´s fixos, depende de como é feita a configuração.

É interessante observar que hoje com o advento da banda larga o modem que também é roteador, cliente de DHCP, servidor de DHCP e gateway é que obtém o endereço de rede pública através da linha telefônica, ele ainda atribui os endereços de rede privada através do cabo de rede para os computadores da rede interna.

Nomes Amigáveis (URL)

Embora os computadores conectados a Internet utilizem os endereços IP´s para localização e troca de informa-ções, os usuários utilizam nomes amigáveis. Os nomes amigáveis são chamados de URL.

URL - Uniform Resource Locator (localizador de destino padrão), é uma indicação do protocolo e do endereço para acessar informações na Internet.

protocolo://servidor.domínio

Exemplos de URL´s:

- http://www.globo.com

- http://www.uol.com.br

- http://www.terra.com.br

- http://www.comcristiano.comunidades.net

No Brasil a FAPESP - Fundação de Amparo à Pesquisa do Estado de São Paulo - é a entidade responsável pelo registro e manutenção dos domínios. br, ou seja, todos os domínios com terminação .br são registrados na FAPESP (Registro.br).

A RNP (Rede Nacional de Pesquisa) é uma autarquia ligada ao Ministério de Ciência e Tecnologia do governo federal do Brasil, responsável pela rede acadêmica do Brasil. A RNP integra as instituições acadêmicas através da Internet.

Embora o nome de domínio facilite a memorização de endereços na Internet, vale ressaltar que o IP é que fornece a rota para acessar e enviar informações pela rede. Então resta uma pergunta. Se digitarmos URL´s com nomes de domínio como é que o endereço do computador remoto é encontrado através do IP?

DNS é a resposta.

DNS (Tradução de nomes em IP´s)

Sigla para Domain Name System ou Sistema de Nomes de Domínios. É uma base de dados hierárquica, distribuída para a resolução (tradução) de nomes de domínios em endereços IP.

Quando digitamos um URL na barra de endereços de um navegador e pressionamos o ENTER ele é enviado ao provedor, ai então o Servidor de DNS traduz o URL em um endereço IP, depois da tradução o IP é informado para o computador que fez a solicitação, a partir deste momento a conexão lógica está estabelecida entre os pontos que irão se comunicar.

O esquema de DNS que traduz os nomes de domínios para endereços IP´s foi criado para facilitar a vida do usuário, mas se quiser digitar diretamente o endereço IP na barra de endereços do navegador o site será acessado normalmente.

Infraestrutura física da Internet

Tudo que foi abordado até o momento diz respeito à parte lógica da Internet, agora falta falar da parte física.

Intranet

Intranet é uma rede de computadores privativa (particular) que utiliza as mesmas tecnologias que são utilizadas na Internet. O protocolo TCP/IP e os vários serviços de rede comuns na Internet, como, por exemplo, HTTP, FTP, POP, SMTP, DNS, DHCP, entre outros.

Apenas usar endereços IP´s para construir uma rede local onde se compartilha impressoras, discos e pastas, não caracteriza uma INTRANET.

Para que uma rede se caracterize como uma INTRA-NET, é necessário além da utilização do endereçamento IP, utilizar os serviços do protocolo TCP/IP.

Para a utilização destes serviços, será necessária a configuração de Servidores de HTTP, FTP, POP, SMTP, DNS, DHCP e assim para qualquer serviço desejado.

Uma INTRANET pode ser conectada na INTERNET. es.

Intranet´s ligadas a Internet, podem trocar informações com computadores ligados a rede mundial, ou com outras Intranet´s que também tenham estejam conectadas a Internet.

Quando duas Intranets´s podem se comunicar surge o conceito de EXTRANET.

Extranet

EXTRANET pode ser definida como um conjunto de duas ou mais Intranet´s ligadas em rede, normalmente, as EXTRANET´s são criadas tendo como base a infra-estrutura da Internet e servem para ligar parceiros de negócio numa cadeia de valor.

Segurança para redes Privativas

Quando uma rede privativa é ligada a INTERNET (que é uma rede pública) para oferecer acesso a outras pessoas ou empresas, questões de segurança tornam-se um ponto crítico na proteção dos dados.

Ferramentas de segurança devem ser implementadas para aumentar o nível de segurança destas redes.

Ferramentas como:

Firewall, Proxy, Políticas de Segurança, Criptografia, Certificação Digital, e outras.

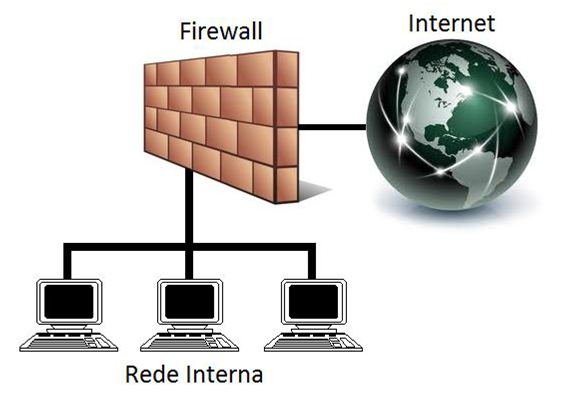

Firewall

Firewall pode ser definido como uma barreira de proteção, que controla o tráfego de dados entre seu computador e a Internet (ou entre a rede onde seu computador está instalado e a Internet).

O firewall baseia-se em uma política de segurança para determinar o que está autorizado ou não para a rede que tenta proteger.

Existem firewalls baseados na combinação de hardware e software e firewalls baseados somente em software. Este último é o tipo recomendado ao uso doméstico e também é o mais comum.

Quando se usa um Firewall é como construir um muro que cria uma zona delimitada.

Proxy

O proxy é um intermediário que fica entre o computador do usuário e a Internet. Pode ser utilizado para registrar o uso e também para bloquear o acesso a sites da Internet. O firewall do servidor proxy bloqueia sites ou páginas da Web que considera indesejados.

O Proxy pode armazenar em cache as páginas da Web acessadas por hosts da rede durante determinado período.

Sempre que um host solicita a mesma página da Web, o servidor proxy utiliza as informações armazenadas em cache em vez de recuperá-las do provedor de conteúdo. Isso proporciona acesso mais rápido às páginas da Web.

O Proxy não permite comunicação direta entre a rede interna e a Internet. Tudo deve passar pelo Proxy, que atua como um intermediador. O Proxy efetua a comunicação entre ambos os lados por meio da avaliação da sessão TCP dos pacotes.

Política de Segurança

O RFC 2196 define que: Política de segurança consiste num conjunto formal de regras que devem ser seguidas pelos utilizadores dos recursos de tecnologia da informação de uma organização.

Deve ser um documento de fácil leitura e compreensão, além de resumido.

É um conjunto de decisões que, coletivamente, determinam a postura de uma organização em relação à segurança dos dados em sua rede. Mais precisamente, a política de segurança determina os limites do que é aceitável ou não e os critérios a serem adotados em função das violações. A política de segurança difere de organização para organização em função de suas atividades.

Definir os limites é fundamental para a operação correta de um firewall, Proxy, implementação de logs, etc.

Política de Senhas

Define critérios de criação e utilização de senhas para dificultar sua violação.

- requisitos para formação de senhas;

- período de validade para senhas;

- normas para proteção de senhas;

- reuso de senhas;

- treinamento do quadro funcional

O IPv6 (novo modelo de endereçamento)

O IP é o elemento comum encontrado na internet pública dos dias de hoje. É descrito no RFC 791 (Request For Comments) da IETF (The Internet Engineering Task Force) que foi publicada pela primeira vez em Setembro de 1981. Este documento descreve o protocolo da camada de rede mais popular e atualmente em uso. Esta versão do protocolo é designada de versão 4, ou IPv4.

O IPv4 utilizado atualmente na Internet possui limitações para atender as necessidades criadas pela Internet moderna, limitações como, conjunto de endereços limitados a aproximadamente 4,3 bilhões (com 32 bits), graves problemas de segurança, e muitos outros.